Cuando descargas un archivo de Internet, ¿cómo puedes estar seguro de que está intacto y no ha sido alterado? Una corrupción accidental o una modificación malintencionada pueden comprometer su correcto funcionamiento, o incluso suponer un peligro para su ordenador. Afortunadamente, Windows ofrece varias soluciones para comprobar la integridad de un archivo mediante huellas digitales hash como MD5, SHA-1 o SHA-256. Esta guía explica cómo comparar fácilmente el hash de un archivo con el proporcionado por su editor mediante PowerShell o HashCheck.

Cómo comprobar la integridad de un archivo (MD5, SHA1, SHA256…) en Windows

- ¿Qué es una almohadilla?

- ¿Cómo puedo comprobar la integridad de un archivo mediante PowerShell?

- Comprobar un expediente sin conocimientos técnicos (método simplificado)

¿Qué es una almohadilla?

Una marca hash es un identificador único generado por una función matemática aplicada a un archivo. Puede compararse con una huella dactilar: al igual que cada individuo tiene una huella dactilar única, cada archivo tiene su propia firma que permite identificarlo de forma casi infalible.

El propósito del hashing es garantizar que el archivo no ha sido alterado, ni deliberada ni accidentalmente. Un simple cambio de un solo carácter en un archivo provoca una modificación completa de su huella digital, lo que hace que cualquier alteración sea inmediatamente detectable.

Un ejemplo:

- Un archivo original podría producir esta huella SHA-256:

B73AA55DB50D2AD348F61C6537DA05C0D6DED78A143763454E977BE85B444119- Si se modifica una sola letra o bit, la huella dactilar cambiará por completo:

A92BC47F89D31F1B667E8E4D22BC71D5FA23D4AA637845FD8E1A7B2E3D8F093EEsta propiedad es esencial para comprobar que un archivo no ha sido alterado accidental o intencionadamente.

Existen varios algoritmos hash, cada uno de los cuales produce hashes de longitud y seguridad variables:

| Algoritmo | Longitud de la huella | Seguridad y uso |

|---|---|---|

| SHA-1 | 160 bits | Obsoleto, vulnerable a colisiones. No recomendado. |

| SHA-224 | 224 bits | Variante más segura de SHA-1, pero no muy utilizada. |

| SHA-256 | 256 bits | Estándar de seguridad actual, muy utilizado (certificados, blockchain, etc.). |

| SHA-384 | 384 bits | Versión más robusta de SHA-256, utilizada para firmas digitales. |

| SHA-512 | 512 bits | Muy seguro, pero consume más recursos. |

| SHA-512/224 | 224 bits | Versión optimizada de SHA-512 para determinadas aplicaciones. |

| SHA-512/256 | 256 bits | Alternativa a SHA-256 basada en SHA-512. |

| SHA3-224 | 224 bits | Algoritmo SHA-3, alternativa segura a SHA-2. |

| SHA3-256 | 256 bits | Sustituto potencial de SHA-256, más resistente a los ataques. |

| SHA3-384 | 384 bits | Variante de SHA-3 para aplicaciones que requieren mayor seguridad. |

| SHA3-512 | 512 bits | La versión SHA-3 más robusta, diseñada para entornos críticos. |

No todos los algoritmos hash son iguales en términos de seguridad. Con los avances en criptoanálisis, ciertos formatos, como MD5 y SHA-1, se consideran ahora obsoletos porque son vulnerables a los ataques de colisión. Esto significa que un atacante puede generar dos archivos diferentes con la misma huella digital y comprometer la integridad del propio proceso de verificación.

Por el contrario, SHA-256 y SHA-512 ofrecen un alto nivel de seguridad y son actualmente los estándares más utilizados para garantizar la integridad de los archivos y las transacciones en línea en los ámbitos de la ciberseguridad y blockchain.

Sehan desarrollado nuevos algoritmos como SHA-3 y BLAKE2 para ofrecer una alternativa más segura o rápida. SHA-3 se basa en una arquitectura diferente a la de SHA-2 y es más resistente a determinados ataques. BLAKE2, por su parte, está diseñado para ser más rápido que SHA-3 manteniendo un excelente nivel de seguridad, lo que lo hace popular para aplicaciones que requieren un hash rápido y seguro.

¿Cómo puedo comprobar la integridad de un archivo mediante PowerShell?

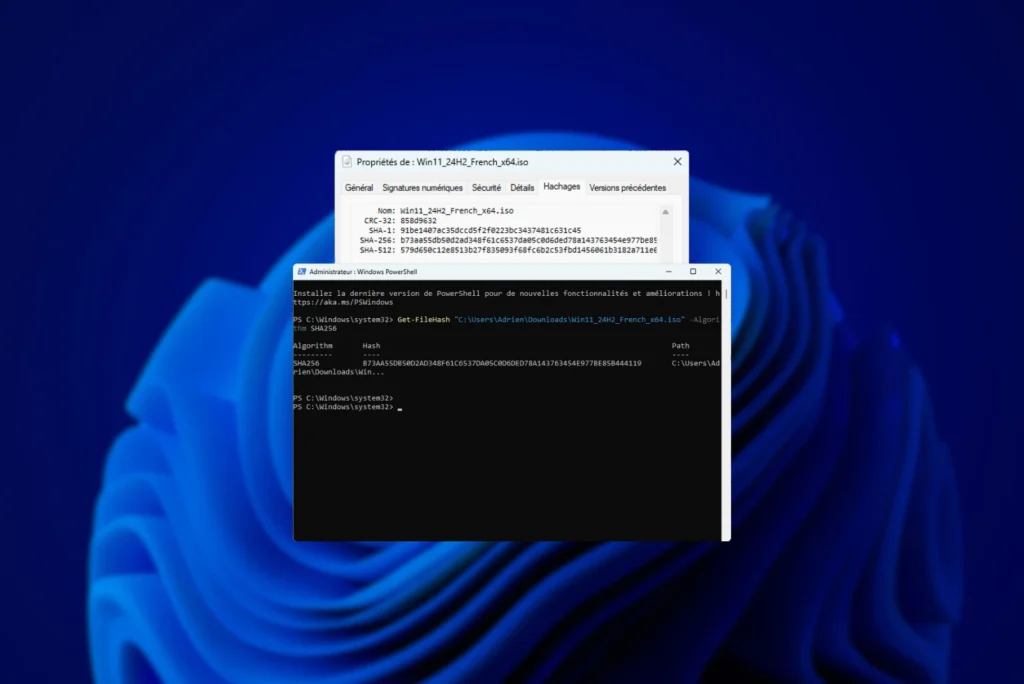

- Cuando se descarga un archivo de Internet, es esencial asegurarse de que no ha sido alterado o manipulado. Windows permite comprobar la integridad y autenticidad de un archivo calculando su huella digital hash a través de PowerShell con el comando

Get-FileHash.

- Pulse

Win + Xy, a continuación, seleccione Windows PowerShell.

También puede escribir powershell en la barra de búsqueda de Windows y pulsar Intro.

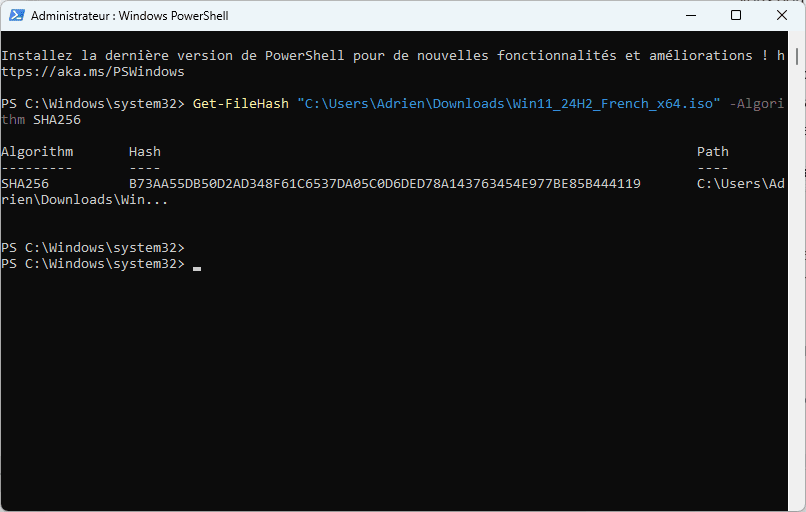

En PowerShell, utilice el siguiente comando para calcular la huella digital hash SHA-256 de un archivo :

Get-FileHash "C:\Users\Adrien\Downloads\Win11_24H2_French_x64.iso" -Algorithm SHA256

Explicación de la orden :

Get-FileHash: Comando utilizado para generar una huella hash.C:\Users\Adrien\Downloads\Win11_24H2_French_x64.iso: Ruta del fichero a analizar (sustituir por la ruta real).- -Algoritmo

SHA256: Especifica el algoritmo utilizado (utilizar el mismo algoritmo que el editor).

Una vez ejecutado el comando, PowerShell devolverá un valor hash, por ejemplo :

Algoritmo: SHA256

Hash : B73AA55DB50D2AD348F61C6537DA05C0D6DED78A143763454E977BE85B444119

Ruta : C:\Users\Adrien\Downloads\Win11_24H2_French_x64.iso

Compare este valor con el proporcionado por el editor del archivo. Si la huella digital mostrada se corresponde exactamente con el valor oficial, el archivo está intacto y es auténtico.

Si desea generar y comparar automáticamente la huella digital con el valor proporcionado por el editor, también puede utilizar una variable en PowerShell. Esto automatiza la comprobación y le permite saber inmediatamente si el archivo es válido.

$hash_oficial = "B73AA55DB50D2AD348F61C6537DA05C0D6DED78A143763454E977BE85B444119"

$hash_fichero = (Get-FileHash "C:\Users\Adrien\Downloads\Win11_24H2_English_x64.iso" -Algorithm SHA256).Hash

if ($hash_fichero -eq $hash_oficial) {

Write-Host "✅ El archivo es auténtico y está intacto." -ForegroundColor Verde

} else {

Write-Host "❌ ¡Advertencia: la huella digital del archivo no coincide con el valor oficial!" -ForegroundColor Rojo

}Este segundo método evita la necesidad de comparación manual y permite detectar inmediatamente cualquier corrupción o falsificación del fichero.

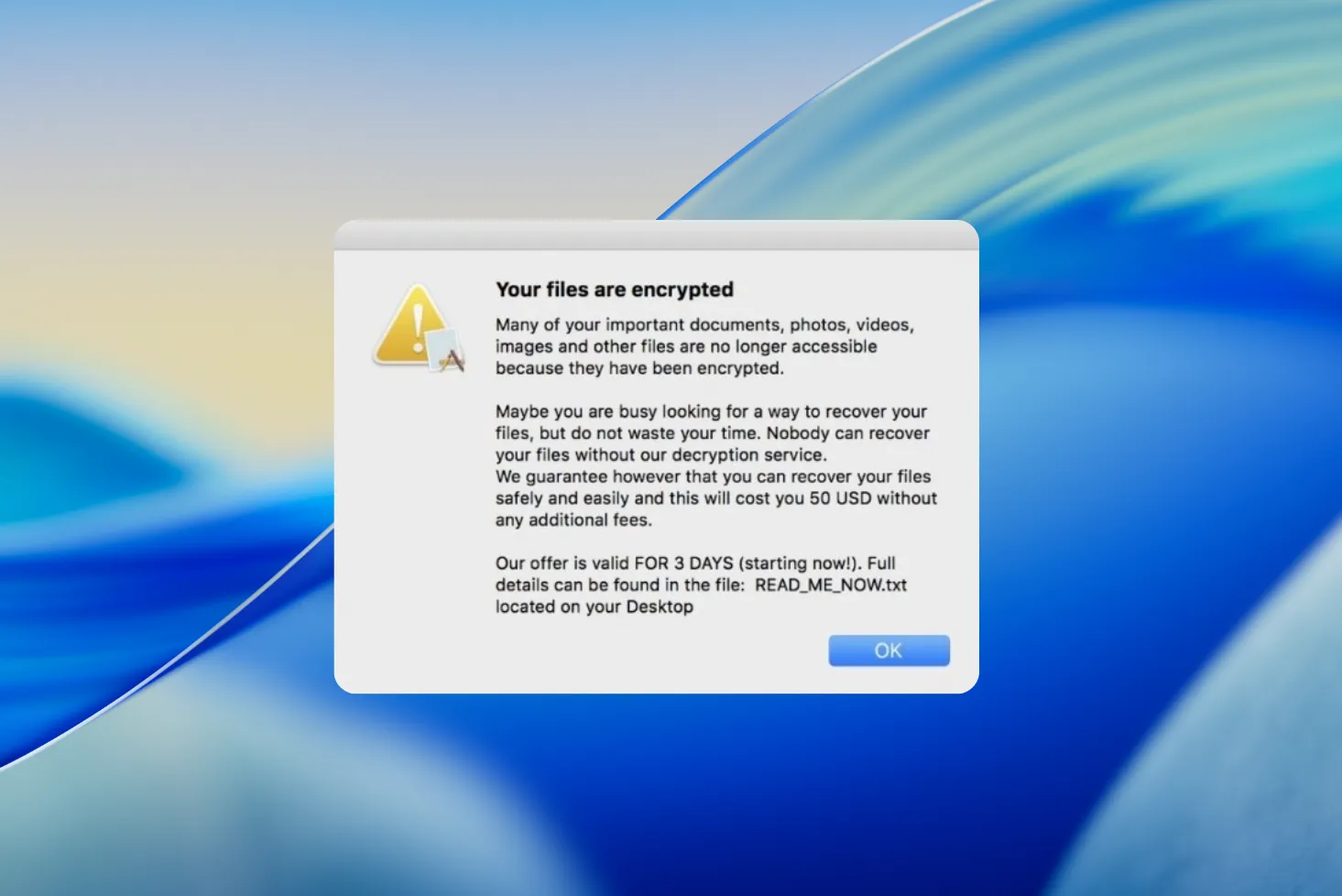

⚠️ Si las huellas dactilares no coinciden

Si el valor obtenido es diferente de la huella dactilar oficial, puede significar que :

- El archivo se ha dañado durante la descarga (problema de red, corrupción).

- Ha sido modificado deliberadamente (intento de ataque o archivo comprometido).

- Has descargado un archivo de una fuente poco fiable.

En este caso, le recomendamos que elimine el archivo inmediatamente y vuelva a descargarlo desde el sitio web oficial.

Comprobar un expediente sin conocimientos técnicos (método simplificado)

Si no desea utilizar la línea de comandos, existen varias herramientas de software sencillas y accesibles que le permiten calcular la huella de un archivo y compararla con el valor oficial. Estas herramientas ofrecen una interfaz gráfica intuitiva apta para usuarios sin conocimientos técnicos.

HashCheck (integrado en el Explorador de Windows)

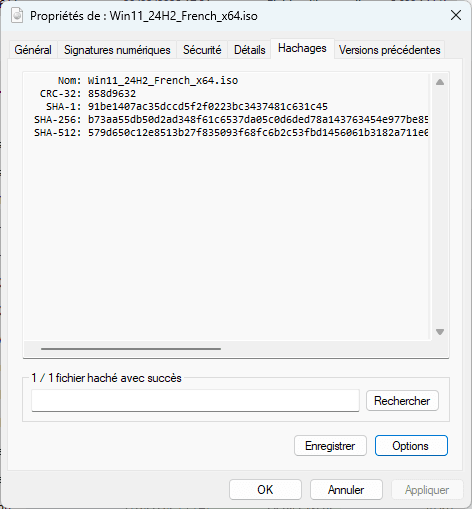

HashCheck no está instalado por defecto, pero puedes descargarlo gratuitamente desde GitHub. Una vez instalado, se integra directamente en el menú Propiedades de archivo.

Haga clic con el botón derecho del ratón en el archivo que desea comprobar.

Haga clic en Propiedades y, a continuación, abra la pestaña Hashes (añadida por HashCheck).

La huella SHA-256 se muestra después de ser generada.