Sécuriser un site WordPress ne se limite pas à installer un plugin ou à changer son mot de passe. Avec plus de 40 % des sites web basés sur WordPress, le CMS est une cible privilégiée pour les pirates, les bots et les attaques automatisées. Brute force, injections SQL, malware ou scripts malveillants peuvent compromettre vos données et votre réputation en quelques minutes.

Cet article regroupe 13 astuces actionnables pour protéger votre site allant des mesures simples comme les mises à jour aux configurations avancées du serveur et des en-têtes HTTP.

Vous gérez un hébergement sans accès root

Dans ce cas, vous n’avez pas la main sur le serveur Linux ou les fichiers systèmes. Les mesures de sécurité se feront principalement au niveau de WordPress, via les extensions, les réglages et le contrôle des bonnes pratiques (mises à jour, CAPTCHA, HTTPS, en-têtes HTTP, etc.).

1. Maintenir WordPress à jour pour sécuriser son site

C’est l’un des gestes les plus importants pour protéger son site contre les failles de sécurité, les piratages automatisés et les dysfonctionnements imprévus. Chaque nouvelle version du CMS corrige des vulnérabilités découvertes par la communauté ou par les équipes de sécurité. Or, dès qu’une faille devient publique, des robots commencent à scanner le web pour repérer les sites qui n’ont pas appliqué le correctif. Un site non mis à jour devient alors une cible facile.

WordPress applique automatiquement les mises à jour mineures de sécurité. Pour les versions majeures, il est recommandé d’effectuer une sauvegarde complète avant toute intervention. Sur un site professionnel, l’idéal reste de tester les mises à jour sur un environnement de préproduction afin d’éviter les incompatibilités.

À faire :

- Vérifier régulièrement les mises à jour disponibles

- Supprimer les extensions et thèmes inutilisés

- Éviter les outils non maintenus ou abandonnés

Un site léger et propre est toujours plus sécurisé.

2. Activer HTTPS puis configurer HSTS

Passer son site sous HTTPS est aujourd’hui une base incontournable. Mais pour aller plus loin en matière de sécurité, il est recommandé d’activer ensuite le protocole HSTS (HTTP Strict Transport Security). Ces deux mesures combinées renforcent considérablement la protection des données échangées entre votre site et vos visiteurs.

2.1 Passer son site WordPress en HTTPS

Le HTTPS repose sur l’installation d’un certificat SSL sur votre serveur. Ce certificat chiffre les informations échangées (identifiants, formulaires, paiements ou simples données de navigation). La plupart des hébergeurs proposent un certificat gratuit (via Let’s Encrypt).

Une fois le certificat installé :

- Vérifiez que votre site est accessible en https://

- Redirigez automatiquement tout le trafic HTTP vers HTTPS

- Mettez à jour les URL dans les réglages de WordPress (Réglages → Général)

La redirection permanente (301) est essentielle. Sans elle, certaines pages pourraient rester accessibles en HTTP, ce qui affaiblit la sécurité globale.

2.1 Forcer la redirection vers HTTPS

Il est essentiel de rediriger automatiquement toutes les requêtes HTTP vers HTTPS.

Rediriger tout le trafic vers HTTPS via le fichier .htaccess (serveur Apache) :

RewriteEngine On

RewriteCond %{HTTPS} off

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]

Rediriger tout le trafic vers HTTPS via configuration Nginx :

server {

listen 80;

server_name votresite.com www.votresite.com;

return 301 https://$host$request_uri;

}

Après migration, il est fréquent que certaines ressources (images, scripts, feuilles de style) continuent à se charger en HTTP. On parle alors de contenu mixte.

Même si votre site affiche le cadenas, un contenu mixte peut :

- Déclencher des alertes navigateur

- Réduire la sécurité réelle

- Détériorer la confiance des utilisateurs

Un audit rapide via les outils de développement du navigateur permet d’identifier ces éléments.

2.3 Aller plus loin avec HSTS

Une fois que le HTTPS fonctionne parfaitement, vous pouvez activer le HSTS (HTTP Strict Transport Security).

Une fois activé, le serveur indique au navigateur qu’il ne doit plus jamais accéder au site en HTTP pendant une durée définie. Même si un utilisateur tape “http” ou clique sur un ancien lien non sécurisé, le navigateur basculera automatiquement en HTTPS et si le certificat SSL n’est pas trouvé, le site est alors inaccessible.

Cela protège notamment contre :

- Les attaques de type downgrade

- Les interceptions sur réseaux Wi-Fi publics

- Certaines tentatives de redirection malveillante

Configuration HSTS via le fichier .htaccess (serveur Apache) :

Ajoutez dans votre fichier .htaccess :

Header always set Strict-Transport-Security "max-age=31536000; includeSubDomains; preload"

Configuration HSTS via configuration Nginx :

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains; preload" always;

Le HSTS strict s’active via un en-tête HTTP ajouté dans la configuration serveur (Apache ou Nginx).

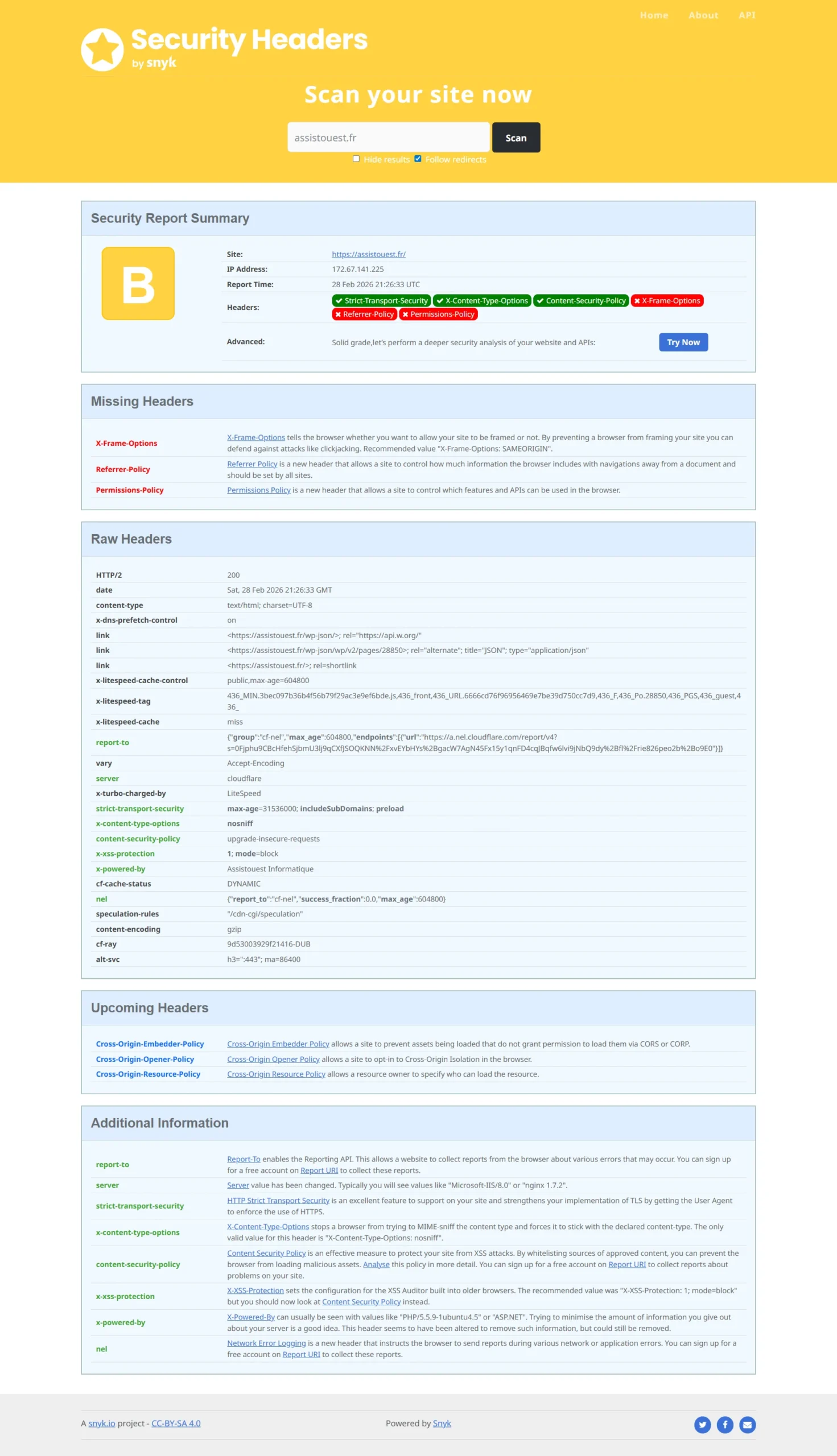

3. Configurer correctement les autres en-têtes HTTP de sécurité

Les en-têtes HTTP indiquent au navigateur comment traiter vos pages, quelles ressources sont autorisées, et quels comportements doivent être bloqués. Sur un site fonctionnant avec WordPress, configurer ces en-têtes permet de réduire les risques d’attaques XSS, de clickjacking, d’injection de contenu ou encore de détournement de session.

Contrairement aux plugins visibles dans l’administration, les en-têtes HTTP agissent au niveau serveur. Elles constituent une couche de protection supplémentaire, indépendante du thème ou des extensions.

Elles permettent notamment de :

- Forcer l’utilisation du HTTPS (comme vue plus haut)

- Empêcher l’intégration de votre site dans une iframe malveillante

- Bloquer certains types d’injections

- Contrôler les ressources externes autorisées

Pour vérifier rapidement vos en-têtes HTTP, vous pouvez utiliser SecurityHeaders.com. Il suffit d’entrer l’URL de votre site pour obtenir une analyse instantanée des headers envoyés par votre serveur. En quelques secondes, vous visualisez les protections actives, celles qui manquent et une note globale allant de F à A+.

L’intérêt n’est pas seulement d’obtenir une bonne note, mais de comprendre ce qui peut être amélioré. L’outil détaille chaque point avec des explications pour ajuster progressivement votre configuration. Une excellente note ne signifie pas forcément que la configuration est adaptée à votre site. Par exemple, une Content-Security-Policy (CSP) trop restrictive peut empêcher l’intégration de services externes comme une carte embarquée de Google Maps, des vidéos, des outils marketing ou certains scripts de paiement.

Après chaque modification serveur ou ajout d’en-tête, relancer l’analyse pour vérifier que les réglages sont bien pris en compte et qu’aucune erreur n’a été introduite.

4. Ajouter un CAPTCHA pour bloquer les robots

Les attaques automatisées sont l’une des principales menaces pour un site WordPress (spam dans les formulaires de contact, tentatives de connexion par force brute ou commentaires indésirables). L’ajout d’un CAPTCHA permet de différencier les visiteurs humains des robots et de limiter ces intrusions.

Il existe plusieurs solutions simples à intégrer sur WordPress comme reCAPTCHA de Google ou des plugins dédiés qui ajoutent des tests visuels ou des cases à cocher “Je ne suis pas un robot”. Ces systèmes bloquent efficacement les bots tout en restant discrets pour les utilisateurs légitimes.

Pour un site professionnel, il est conseillé de l’appliquer aux formulaires de contact, aux pages de connexion et aux zones de création de comptes. Bien configuré, un CAPTCHA réduit drastiquement le spam et les tentatives de piratage automatisées, sans nuire à l’expérience utilisateur.

5. Installer un plugin de sécurité pour WordPress

Même sans accès root sur votre serveur, il est possible de renforcer la sécurité de votre site en installant un plugin dédié. Ces extensions centralisent de nombreuses protections comme l’analyse des fichiers, pare-feu applicatif, blocage des tentatives de connexion suspectes, scan de malware et surveillance de l’activité des utilisateurs.

Parmi les solutions les plus populaires, on peut citer Wordfence ou Sucuri Security. Chacun permet de configurer des règles de sécurité selon vos besoins et de recevoir des alertes en temps réel en cas de menace.

Pour un site WordPress professionnel, il est recommandé d’appliquer le plugin sur tous les formulaires de connexion, de limiter les tentatives d’accès et de programmer des scans réguliers. Bien configuré, un plugin de sécurité réduit drastiquement les risques tout en laissant votre site pleinement fonctionnel pour vos visiteurs.

6. Activer l’authentification à deux facteurs sur WordPress

Renforcer l’accès à votre site commence par des identifiants solides et un mot de passe robuste, mais la meilleure manière de protéger votre compte administrateur reste l’authentification à deux facteurs (2FA). Cette méthode ajoute une étape supplémentaire lors de la connexion, en demandant un code temporaire généré sur un smartphone ou une application dédiée, en plus du mot de passe.

Sur WordPress, Wordfence et d’autres plugins permettent de mettre en place cette protection facilement. Une fois activée, même si un mot de passe est compromis, un pirate ne pourra pas se connecter sans le second facteur.

Pour un site professionnel, il est recommandé d’appliquer la 2FA à tous les comptes disposant de privilèges élevés, comme les administrateurs et éditeurs, tout en permettant aux utilisateurs réguliers de l’activer s’ils le souhaitent.

7. Déplacer la page de connexion par défaut wp-login.php

La page de connexion WordPress, wp-login.php et le tableau de bord wp-admin sont des cibles privilégiées des attaques automatisées et des tentatives de force brute. Laisser ces URL accessibles par défaut augmente considérablement le risque que des bots ou des pirates identifient votre site comme une cible facile.

Pour limiter cette exposition, il est recommandé de déplacer ou renommer la page de connexion. Des plugins comme WPS Hide Login permettent de modifier l’URL de connexion en quelques clics. L’accès devient alors plus difficile à deviner pour un robot, tout en restant simple pour les utilisateurs légitimes.

Cette mesure la surface d’attaque sans impacter l’expérience des visiteurs ou le fonctionnement des extensions. Elle s’associe aux autres protections comme l’authentification à deux facteurs et la limitation des tentatives de connexion pour renforcer la sécurité globale de votre site.

8. Sauvegarder régulièrement son site WordPress pour être serein

Une sauvegarde régulière est une étape essentielle pour sécuriser un site WordPress. En cas de piratage, de mise à jour ratée ou de problème serveur, disposer d’une copie récente permet de restaurer rapidement le site et de limiter les pertes de données.

Le plugin All-in-One WP Migration permet de gérer vos sauvegardes. Il permet de créer des copies complètes de votre site et de les stocker localement ou sur un service cloud. Les petits sites peuvent être restaurés gratuitement, tandis que pour les sites plus volumineux, la sauvegarde reste gratuite mais la restauration nécessite l’achat d’une licence.

Pour un site professionnel, il est recommandé de planifier des sauvegardes régulières et de tester ponctuellement la restauration pour s’assurer que tout fonctionne correctement. Cette précaution réduit considérablement le risque de perte de données et constitue une garantie de continuité pour votre activité en ligne même en cas de cyberattaque critique.

9. Supprimer les thèmes et extensions inutilisés

Même désactivés, les thèmes et extensions inutilisés restent présents sur votre serveur et peuvent constituer des portes d’entrée pour des pirates. Chaque plugin ou thème obsolète augmente la surface d’attaque et peut contenir des vulnérabilités exploitables, même si vous ne les utilisez pas activement.

Pour réduire ce risque, il est recommandé de supprimer complètement tous les thèmes et plugins qui ne sont pas nécessaires. Ne conservez que ceux qui sont à jour et indispensables au fonctionnement du site. Cette pratique allège également votre site, améliore les performances et facilite la maintenance.

Avant de supprimer un plugin ou un thème, assurez-vous de disposer d’une sauvegarde récente. Après suppression, vérifiez que votre site fonctionne correctement et testez les fonctionnalités essentielles.

10. Vérifier la provenance des extensions et thèmes

Installer des extensions ou des thèmes provenant de sources douteuses est l’une des erreurs les plus fréquentes et les plus risquées sur WordPress. Les plugins crackés, les versions piratées ou ceux non maintenus peuvent contenir des malwares, des backdoors ou des vulnérabilités non corrigées qui expose votre site à des attaques immédiates.

Pour sécuriser votre site, privilégiez toujours les thèmes et plugins provenant du répertoire officiel de WordPress ou de développeurs connus. Vérifiez que les extensions sont régulièrement mises à jour et compatibles avec votre version de WordPress. Même un plugin populaire peut devenir une faille si ses mises à jour sont abandonnées.

En cas de doute sur un plugin existant, supprimez-le ou remplacez-le par une alternative fiable. Cette vigilance prévient l’injection de code malveillant, réduit les risques de piratage et contribue à maintenir votre site stable et sécurisé à long terme.

11. Utiliser un réseau de diffusion de contenu pour se protéger des DDoS

Un réseau de diffusion de contenu ou CDN, ne sert pas seulement à accélérer le chargement des pages de votre site WordPress. Il constitue également une barrière de protection contre les attaques DDoS (Distributed Denial of Service) qui visent à saturer votre serveur et rendre votre site inaccessible.

En relayant le trafic via un réseau mondial de serveurs, le CDN filtre automatiquement les requêtes suspectes et répartit la charge, ce qui réduit le risque d’interruption de service. Certains CDN comme Cloudflare offrent en plus des fonctionnalités de pare-feu applicatif et de protection contre les bots pour renforcer encore la sécurité de votre site.

Pour un site professionnel, intégrer un CDN permet de combiner performance et sécurité. Il protège votre serveur principal, garantit une meilleure disponibilité pour les visiteurs et limite l’impact des attaques massives sans modifier votre site WordPress.

Vous avez un accès root sur un serveur Linux

Avec un accès complet, vous pouvez aller beaucoup plus loin. Vous pouvez configurer directement les en-têtes HTTP, gérer les permissions de fichiers au niveau système, installer des pare-feux applicatifs, déployer des solutions avancées comme CrowdSec et automatiser les sauvegardes ou la surveillance. Ces mesures demandent un contrôle total sur le serveur, mais offrent un niveau de protection bien supérieur et plus flexible.

Découvrez comment auto-héberger votre site WordPress sur Ubuntu avec Cyberpanel.

12. Protéger votre serveur avec un pare-feu collaboratif

CrowdSec est un pare-feu collaboratif qui analyse le trafic en temps réel pour détecter les comportements suspects et neutraliser automatiquement les adresses IP malveillantes. Il protège ainsi votre site WordPress des bots, des tentatives de force brute et des attaques automatisées qui menacent la sécurité des données et l’intégrité du site.

Le pare-feu identifie les activités anormales, applique des blocages temporaires ou définitifs, envoie des alertes et conserve des journaux détaillés pour un suivi précis. La dimension communautaire de l’outil renforce encore son efficacité car les adresses identifiées comme dangereuses sont partagées entre les serveurs participants, créant un réseau de défense collectif et dynamique.

Lorsqu’une menace est identifiée, le système peut :

- Bloquer temporairement ou définitivement l’IP concernée

- Envoyer une alerte à l’administrateur

- Journaliser les événements pour un audit ultérieur

CrowdSec dépasse largement les protections classiques offertes par WordPress en offrant un niveau de sécurité élevé tout en maintenant la flexibilité nécessaire pour préserver le bon fonctionnement de votre site.

13. Mettre en place un pare-feu applicatif avec OWASP CRS

Pour protéger un site WordPress contre les attaques web les plus courantes, mettre en place un pare-feu applicatif est indispensable. Le OWASP Core Rule Set (CRS) est un ensemble de règles prêtes à l’emploi pour les serveurs web comme Apache ou Nginx. Ces règles permettent de détecter et bloquer automatiquement les tentatives d’injection SQL, de cross-site scripting, les attaques de type Remote File Inclusion ou d’autres comportements malveillants.

L’installation du CRS se fait via un module WAF comme ModSecurity. Une fois activé, le WAF inspecte chaque requête entrante et applique les règles OWASP en temps réel. Les règles sont régulièrement mises à jour par la communauté pour prendre en compte les nouvelles vulnérabilités. La protection réduit considérablement les risques d’exploitation de failles sur votre site WordPress.