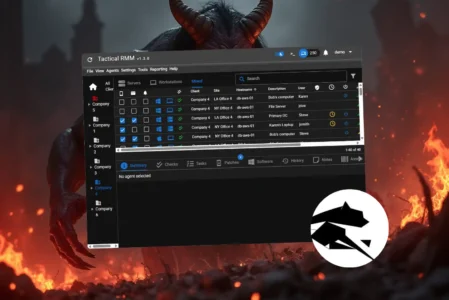

Tactique Amidaware : quand un outil de support à distance devient un danger

Un outil de support à distance peut-il devenir une arme ? Découvrez comment Amidaware, détourné de son usage légitime peut représenter un véritable risque.

Découvrez des guides pratiques, des analyses techniques et des outils éprouvés pour prévenir les intrusions, sécuriser vos connexions et renforcer vos infrastructures. Les solutions modernes pour protéger vos données : chiffrement, authentification, protection réseau. Conçu pour les particuliers curieux comme pour les entreprises en quête d’excellence.

Un outil de support à distance peut-il devenir une arme ? Découvrez comment Amidaware, détourné de son usage légitime peut représenter un véritable risque.

ChatGPT détourné, WormGPT sur le dark web, FraudGPT à vendre : l’intelligence artificielle devient une arme pour les cyberattaques.

Découvrez comment les câbles USB-C truqués deviennent des outils d’espionnage redoutables. Protégez vos appareils et vos données grâce à nos conseils pratiques.

Découvrez comment les experts forensic analysent un disque dur pour retrouver des preuves numériques, récupérer des fichiers supprimés et reconstituer l’historique des activités.

Découvrez WPA3, le nouveau protocole de sécurité Wi-Fi conçu pour remplacer WPA2. Quelles sont ses améliorations ? Pourquoi est-il plus sécurisé ? Comment l’activer ? Toutes les réponses ici.

Découvrez ce qu’est l’authentification à deux facteurs (2FA), comment elle fonctionne et pourquoi elle renforce fortement la sécurité de vos comptes en ligne.

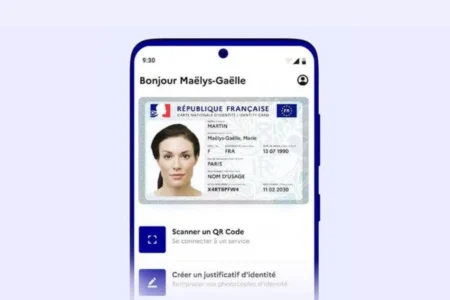

Qu'est-ce que l'identité numérique ? De sa définition aux risques qu'elle représente, apprenez à mieux gérer votre présence en ligne.

Ne soyez plus dans le flou ! Explorez les diverses catégories de logiciels malveillants et armez-vous de connaissances pour sécuriser votre système.

Ne prenez aucun risque. Suivez nos recommandations pour sécuriser votre caméra, détecter les intrusions et garantir votre confidentialité en ligne.

Découvrez comment vérifier l’intégrité d’un fichier sous Windows à l’aide des empreintes MD5 et SHA-256. Protégez-vous contre les fichiers corrompus ou falsifiés.