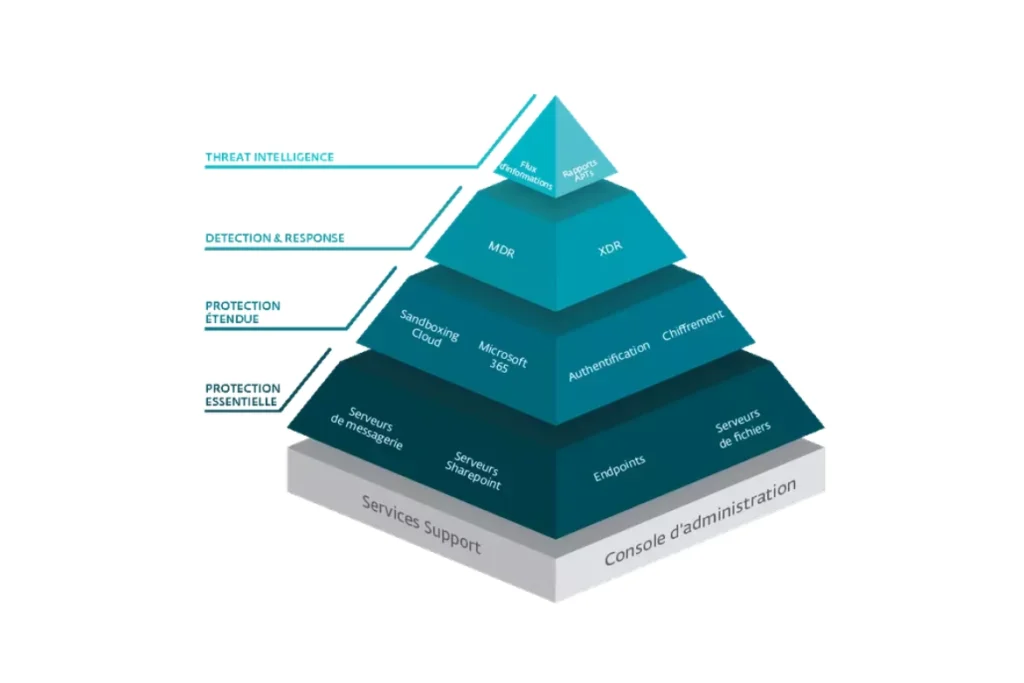

Une approche unique et multicouche de la cybersécurité

Notre système permet de gérer la sécurité à distance via une interface unique vous offrant une vue claire des menaces, des utilisateurs et des objets en quarantaine. Cette visibilité centralisée est importante pour identifier rapidement les menaces potentielles.

Pour protéger les fonctions informatiques de votre entreprise, nous mettons en place un organe de gouvernance dédié à la sécurité. Cela inclut l’identification proactive des menaces informatiques et la mise en œuvre de solutions de cybersécurité adaptées.

Notre objectif est d’assurer une défense robuste contre les cybermenaces, tout en soutenant la croissance et l’innovation de votre entreprise dans un environnement numérique sécurisé.