Les certificats Secure Boot utilisés par Windows arrivent progressivement à expiration et Microsoft a commencé à déployer une nouvelle chaîne de confiance. Avec Windows 11, cette transition est déjà en cours, mais elle n’est ni automatique ni visible au premier coup d’œil. Entre les paramètres système, les commandes PowerShell et les messages parfois contradictoires, il n’est pas toujours évident de savoir si la mise à jour a réellement été appliquée. Cet article explique comment vérifier simplement ce que Windows utilise au démarrage.

Vérifier la signature du chargeur de démarrage EFI

Pour savoir si Windows 11 a réellement appliqué les nouveaux certificats Secure Boot, il ne suffit pas de vérifier l’état de Secure Boot ou de s’appuyer sur une commande PowerShell. La méthode la plus fiable consiste à observer directement le fichier utilisé au démarrage du système et à vérifier par quel certificat il est signé.

Ce fichier, c’est le chargeur de démarrage EFI de Windows. C’est lui que le firmware UEFI valide au moment du boot. Si ce fichier n’est pas signé par la nouvelle autorité, alors la nouvelle chaîne de confiance n’est pas en place.

Accéder à la partition EFI

Le chargeur de démarrage se trouve dans la partition EFI. Cette partition est volontairement cachée par défaut sous Windows. Elle contient des éléments critiques pour le démarrage du système et n’est pas destinée à être manipulée au quotidien. La masquer permet d’éviter toute suppression ou modification accidentelle qui rendrait la machine inutilisable.

Il est néanmoins possible de la monter temporairement afin d’en consulter le contenu. Pour cela, il faut ouvrir une invite PowerShell avec les droits administrateur et utiliser la commande suivante :

mountvol S: /s

Une fois cette commande exécutée, la partition EFI devient accessible via la lettre S dans l’explorateur de fichiers.

Copier le chargeur de démarrage Windows

Les fichiers présents dans la partition EFI sont protégés et leurs propriétés ne sont pas toujours consultables correctement. Pour analyser la signature numérique dans de bonnes conditions, il est recommandé de copier le chargeur de démarrage vers un emplacement classique du système.

Il peut être copié ainsi :

copy S:\EFI\Microsoft\Boot\bootmgfw.efi C:\bootmgfw.efi

Ce fichier est le véritable point d’entrée du démarrage de Windows lorsque Secure Boot est actif. Vérifier sa signature revient donc à vérifier ce que Secure Boot autorise réellement à s’exécuter.

Une fois le fichier copié, il suffit d’ouvrir ses propriétés depuis l’explorateur de fichiers.

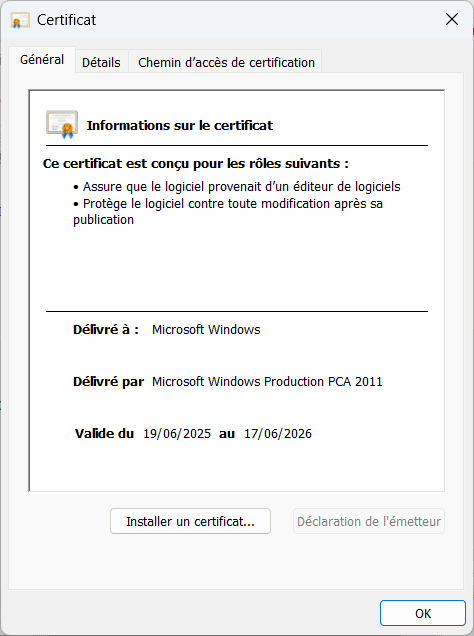

Dans l’onglet Signatures numériques, Windows affiche les informations liées à la signature du fichier.

En cliquant sur Détails, on accède au certificat utilisé pour signer le chargeur de démarrage. C’est ici que se trouve l’information déterminante.

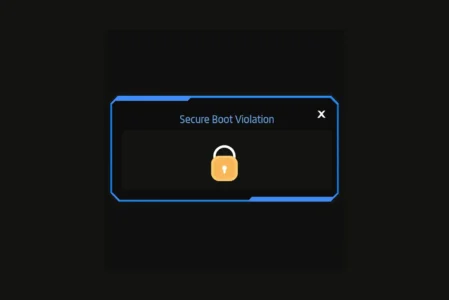

Secure Boot et un blocage possible après juin 2026

À partir du 17 juin 2026, les systèmes qui démarrent encore avec l’ancienne chaîne de certificats Secure Boot pourront tout simplement ne plus démarrer. Ce n’est pas un scénario théorique mais une conséquence directe de l’expiration des certificats historiques. Si le firmware applique strictement les règles de validation, un chargeur de démarrage signé avec une autorité devenue invalide sera rejeté et le processus de démarrage s’arrêtera avant même le chargement de Windows.

Cette situation peut être corrigée, il est possible de mettre à jour manuellement les certificats Secure Boot via les mises à jour Windows ou par la gestion des clés dans le BIOS ou l’UEFI du constructeur. Une fois la nouvelle chaîne de confiance installée, le système peut à nouveau démarrer normalement sans réinstallation. C’est pour éviter toute rupture brutale que Microsoft déploie cette transition de façon progressive sur les machines compatibles.

En dernier recours, si un problème empêche totalement le démarrage, il reste possible de désactiver Secure Boot dans l’UEFI. Cette manipulation permet de démarrer le système même si les certificats ne sont plus reconnus. Ce n’est pas une solution durable, mais elle peut s’avérer essentielle pour accéder au système, sauvegarder des données ou appliquer les mises à jour nécessaires avant de réactiver Secure Boot.