Pendant plusieurs années, Microsoft Defender a traîné la réputation d’un antivirus efficace uniquement lorsqu’il était connecté à Internet. Une fois le PC hors ligne, sa capacité à détecter les menaces chutait brutalement, le rendant presque inutile dans certaines situations. Cette faiblesse tenait à sa dépendance au cloud, sur lequel reposait la majorité de ses analyses. Aujourd’hui, la tendance s’inverse. Les tests réalisés en 2025 montrent que Defender a considérablement renforcé son moteur local et qu’il commence enfin à combler ce retard historique.

Microsoft Defender corrige peu à peu sa plus grande faiblesse

- Une protection longtemps perfectible sans connexion

- L’intelligence artificielle au cœur du redressement

- Une stratégie qui dépasse l’antivirus

Une protection longtemps perfectible sans connexion

Pendant plusieurs années, Microsoft Defender a eu du mal à convaincre lorsqu’il fonctionnait sans connexion Internet. L’antivirus intégré à Windows s’appuyait presque entièrement sur les serveurs de Microsoft pour analyser les fichiers suspects et identifier les menaces. Son efficacité dépendait donc directement du cloud, où étaient centralisées les signatures dynamiques, le filtre SmartScreen et le service MAPS chargé d’évaluer la réputation des fichiers.

Cette stratégie lui permettait d’être très réactif face aux nouvelles formes de malware, mais elle révélait aussi une faiblesse importante. Dès que l’ordinateur était déconnecté, la détection chutait brutalement. Pendant plusieurs années, les tests menés par les laboratoires indépendants faisaient état d’un taux de détection hors ligne souvent inférieur à la moitié des menaces réelles.

Un simple fichier infecté pouvait passer entre les mailles du filet si le PC n’était pas connecté à Internet. Pour les entreprises travaillant sur des postes isolés ou pour les utilisateurs mobiles sans réseau permanent, cette limite réduisait considérablement la fiabilité de Microsoft Defender. Ce défaut a longtemps empêché l’antivirus de rivaliser avec les solutions concurrentes, plus autonomes et mieux préparées à fonctionner sans connexion.

L’intelligence artificielle au cœur du redressement

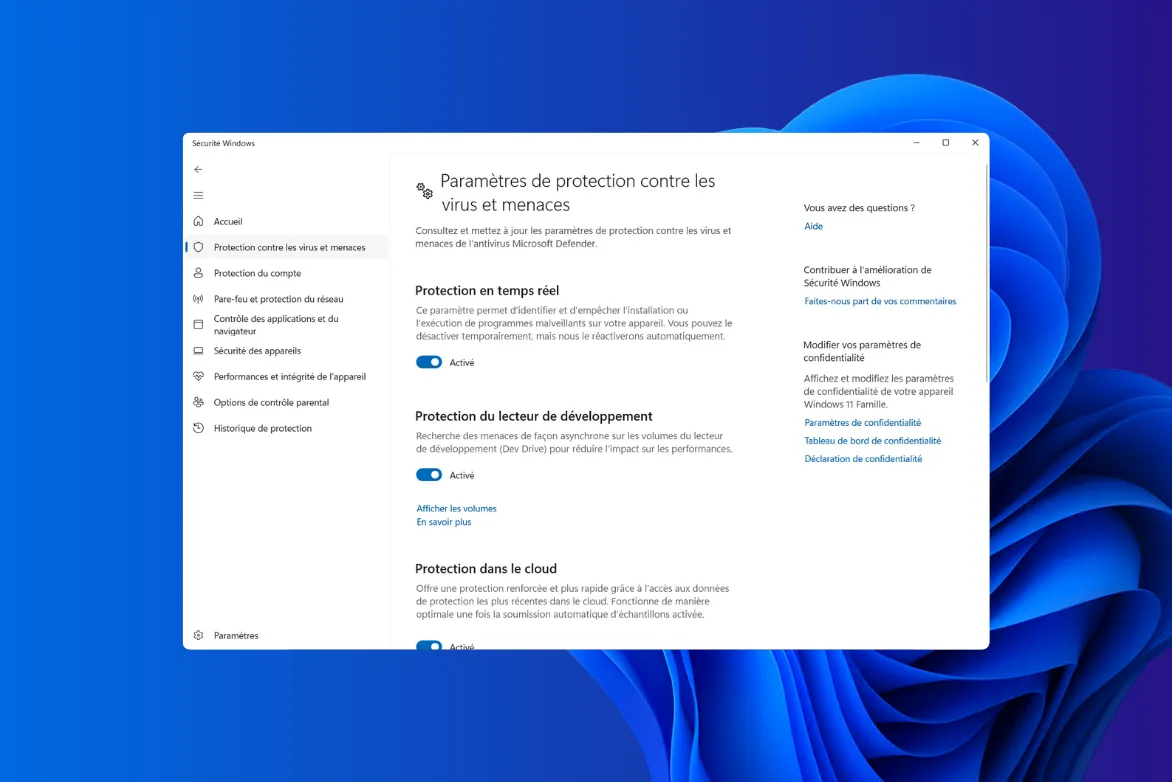

Depuis plusieurs années, l’entreprise a engagé d’importants moyens financiers pour faire de la sécurité une priorité stratégique. Chaque année, plusieurs centaines de millions de dollars sont consacrés à la recherche en cybersécurité et à l’intégration de technologies d’intelligence artificielle. Cette politique d’investissement a profondément transformé le fonctionnement du moteur de Defender, désormais capable d’analyser les menaces de manière prédictive, même sans dépendre totalement du cloud.

Les progrès de Microsoft Defender ne sont plus seulement perceptibles dans les annonces officielles, ils se traduisent désormais dans les chiffres. Le rapport d’AV-Comparatives publié en septembre 2025 confirme une nette amélioration des performances du moteur de détection hors ligne. Lors de cette campagne de tests, Defender a atteint un taux de détection de 88,4 % sans connexion Internet contre à peine 30 % en 2018.

| Produit | Detection hors ligne | Detection en ligne | Faux dispositif |

|---|---|---|---|

| Avast | 97.4% | 98,9% | 8 |

| Bitdefender | 98.8% | 98,8% | 7 |

| ESET | 98.0% | 98,3% | 10 |

| Kaspersky | 93.7% | 98.1% | 3 |

| Microsoft | 88.4% | 97.9% | 27 |

Cette progression spectaculaire place l’antivirus de Microsoft à un niveau qu’on n’aurait pas imaginé il y a encore quelques années. Même si certains concurrents comme Bitdefender, Avast ou G Data conservent une avance avec des scores compris entre 97 et 99 %, l’écart s’est considérablement réduit. Microsoft Defender n’est plus ce maillon faible dépendant du cloud pour fonctionner correctement, mais une solution de sécurité de plus en plus homogène, capable d’assurer une protection de base même hors réseau.

Une stratégie qui dépasse l’antivirus

L’évolution de Microsoft Defender s’inscrit dans une vision beaucoup plus large que la simple protection des ordinateurs personnels. Microsoft ne cherche plus à proposer un antivirus parmi d’autres, mais à bâtir un écosystème de sécurité complet, capable de couvrir tous les environnements numériques, du poste individuel jusqu’aux infrastructures d’entreprise.

L’entreprise a choisi d’en faire un élément central d’une stratégie de cybersécurité bien plus ambitieuse. Autour de lui gravitent des services complémentaires comme Azure Security, Microsoft Intune et la suite Microsoft 365 Defender qui anticipent les menaces avant qu’elles ne se manifestent et offrent une réponse coordonnée à l’échelle du cloud et des appareils connectés.

Ce qui n’était autrefois qu’un outil intégré à Windows est devenu l’un des piliers de la division Microsoft Security, aujourd’hui considérée comme un moteur stratégique au même titre qu’Azure ou Microsoft 365.